Шпионское ПО и методы борьбы с ним

Шпионское ПО, или Spyware – класс программ, получающих персональную и конфиденциальную информацию о пользователях компьютеров без их ведома. Программы такого рода, по большей части, не предназначены для повреждения компьютера, хотя, конечно, они замедляют его работу в целом и скорость работы Интернета. Функции шпионского ПО могут серьeзно варьироваться от элементарной статистики по посещению сайтов, до полного контроля над действиями пользователей. Как правило, шпионское ПО не имеет возможности к дублированию своего кода, к самораспространению, оно подхватывается на всевозможных коммерческих сайтах с сомнительными предложениями о бесплатных услугах. Так же шпионское ПО распространяется в виде полезных утилит, предлагающих увеличить производительность компьютера, улучшить скорость соединения и другое. На деле, установив такую «полезную утилиту», пользователь получает дыру в своей системе безопасности. Причeм, юридически, производители таких программ всегда чисты перед законом, поскольку, наверняка, предупреждение о шпионском ПО было прописано в соглашении, которое никто не читает. По данным антивирусной лаборатории PandaLabs, по итогам 2006го года около 40 процентов всех вредоносных кодов в Интернете занимает рекламное и шпионское ПО. Статистика показывает, что 9 из 10 компьютеров, подключенных к Интернету, заражены программами такого рода. Причeм, большинство пользователей даже не догадывается о наличии.

Рекламное ПО

Программы, направленные на отображение рекламы. Происходит это во всплывающих окнах с определeнной периодичностью. Некоторые программы вставляют свою рекламу во все сайты, посещаемые пользователем, или перенаправляют его на свой сайт. Как известно, большинство рекламы в нынешнее время построено с помощью анимации, с использованием Flash. Соответственно, показ таких баннеров может серьeзно ударить по карману.

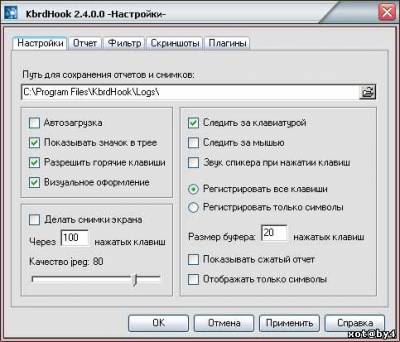

Клавиатурные шпионы

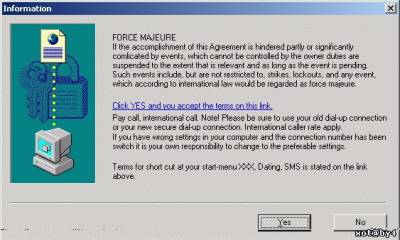

Данные программы записывают активность окон Windows Explorer, нажатия клавиш на клавиатуре и нажатия кнопок мыши. Часто данные программы имеют возможность использования в фоновом режиме, не позволяя себя идентифицировать. Так же некоторые имеют возможность отправки записанных логов третьим лицам. Только представьте, если, к примеру, всe, что вы напечатали за последнюю неделю, прочтeт кто-то другой. Это могут быть и адреса, и пароли доступа к сайтам, к почте, номера кредитных карт, телефоны, истории разговоров в Интернет-пейджерах и многое другое. Сейчас подобные программы оснащаются множеством дополнительных функций: учeт почтовых сообщений, создание снимков экрана, мониторинг процессов и т.д. Dialers Это небольшие, но очень вредные компьютерные программы, которые создают новые модемные или ISDN подключения, а так же изменяют имеющиеся. Иногда, программы этого вида способны работать в фоновом режиме, без уведомления пользователей. Программы представляют реальную угрозу для тех, кто использует модемное соединение. Дело в том, что пользователь, даже сам не зная того, может подключиться не к своему «родному» провайдеру, а выйти на модемный пул в Уругвае или какой-нибудь другой далeкой стране. А теперь представьте ту фантастическую сумму денег, которую придeтся заплатить за обычные действия в Интернете, но с подключением через другую страну. Заражаются такими программами очень легко те, кто поверил в бесплатность сыра в мышеловке. В Интернете можно встретить всплывающую рекламу, предлагающую вам бесплатное подключение с вариантами ответов на подобии «Да, настроить» и «Нет, не настраивать». На самом же деле, выбор ограничен до одного варианта, первого, и какую бы кнопку пользователь не нажал – начнeтся скачивание и установка вредоносного ПО. Такие окна необходимо просто закрывать. Для защиты существуют и специализированные программы, отслеживающие изменения в модемных сетевых подключениях.  «Угонщики браузеров» Одной из наименее опасных функций данных программ является изменение домашней страницы сайта. В дальнейшем, некоторые программы, не содержащие сложного кода, позволяют изменить домашнюю страницу на необходимую, но есть и такие, которые сделать этого не позволяют. Так же данные модули могут устанавливать на компьютер дополнительные панели инструментов, работающие в интеграции с Интернет-браузерами или же являющиеся отдельными программами. Под видимой безопасностью появившейся неизвестной панели управления может скрываться реальная угроза конфиденциальности работы компьютера. Такие модули могут не только снижать производительность системы в целом и работы Интернета, но и содержать вредоносные коды «Троянов», червей, клавиатурных шпионов. Лучшим способом избежать столкновения с такими программами, является наличие AntiSpyware-программ. Программы удалeнного администрирования На данный момент разработчики ПО активно занимаются выпуском программ, позволяющих вести удалeнный контроль над компьютерами. Таких программ можно насчитать сотни и использование любой из них без вашего ведома может создать серьезную угрозу. С помощью подобных программ можно отслеживать нажатия клавиш на клавиатуре, посещаемые сайты, разговоры в Интернет-пейджерах, таких, как ICQ и других, управлять запущенными процессами, получать доступ к файлам и многое другое. Программы удалeнного администрирования являются наиболее опасным видом из всех представленных, позволяя получать полный контроль над действиями пользователя. Но, используются они, в основном, для легальных целей: контроль над действиями подчинeнных сотрудников, контроль над детьми. Большинство легальных программ работают без скрытого режима, позволяя обнаружить их без особого труда в области панели уведомлений. Но есть и такие, которые позволяют вести слежку в фоновом режиме и даже не отображаются в «Дереве процессов Windows». Не стоит забывать, что и в самом Windows предусмотрена функция удалeнного администрирования, воспользовавшись которой, злоумышленники могут получить доступ к конфиденциальной информации. На самом деле, видов программ намного больше и изощрeнность, с которой они действуют, порой поражает. В основном, это комплексные шпионские приложения, выполняющие множество функций одновременно. Юмористическая картинка ниже наглядно представляет величайшее многообразие подобных программ. Как бы ни было смешно, под каждой из этих панелей инструментов, баннеров, за каждой ссылкой, может скрываться вредоносный код, способный нанести ущерб конфиденциальности.  Противодействие шпионским программам

Возникновение нижеуказанных действий компьютера или их совокупности, вероятно, говорит о том, что машина заражена шпионским ПО и требует тщательного анализа с помощью специализированных программ.

Периодическое появление всплывающих окон, в основном рекламной направленности.

Перенаправление Интернет-браузера на страницы, которые пользователь не вводил сам.

Изменение домашней страницы браузера

Добавление в главное окно браузера ненужных панелей инструментов.

Появление неизвестных иконок в области панели уведомлений рядом с часами Windows.

Появление ошибок работы браузера и работы системы в целом.

Появление неизвестных сетевых подключений.

Резкое увеличение объeма трафика.

Снижение скорости соединения с Интернетом.

Полноценная борьба с программами-шпионами началась относительно недавно. До этого разработчики антивирусных пакетов не включали в свои базы сигнатуры программ Spyware. В новейших же антивирусах предусмотрены сканеры подобных программ. Кроме того, некоторые Firewall-программы позволяют проводить сканирование и мониторинг наличия активных шпионских приложений. Естественно, что борьба ведeтся только с теми программами, чья сигнатура известна разработчику антишпионского ПО. Сигнатура – последовательность байтов, присущая только определeнной программе. В этой связи, существует одна насущная проблема. Программы, разрабатываемые легально, для санкционированного использования, не вносятся в антишпионские базы, из них не выделяют сигнатуры. Но, и такие программы умеют работать в скрытом режиме, обладая всеми функциями информационного шпионажа. Кроме того, особо «серьeзные» программы не отображаются в процессах, работая в виде информационных потоков. Соответственно, пользователь, которому установили подобное ПО, столкнeтся с реальной проблемой обнаружения.

Как видно, сигнатурные методы анализа не всегда являются эффективными. Но, существует другой класс программ, способных анализировать систему эвристическими методами. Эвристическими называются методы поиска, при котором проверяются исполняемые файлы, почтовые сообщения и их вложения на наличие подозрительных команд. Эти методы выявляют последовательности кодов, необычные команды и схемы поведения, команды, без разрешения открывающие адресную книгу почтового клиента, вносящие изменения в реестр или открывающие сетевые порты. Подобные эвристические алгоритмы способны выявлять неизвестные формы шпионских программ. Но у подобных алгоритмов априори существуют недостатки. Основным является то, что программа оперирует эмпирическими предположениями, соответственно возникает возможность «ложных тревог». Чем выше уровень защиты, тем больше «ложных тревог» будет получать пользователь.

Оптимальным решением для борьбы со шпионским ПО является наличие целого комплекса по защите безопасности. Он должен состоять из программы с сигнатурным алгоритмом анализа, программы с эвристическим алгоритмом и обязательно наличие Firewall-приложений. Это не обязательно должны быть отдельные программы, многие разработчики ПО предлагают комплексные решения в одном программном продукте.

Автор статьи: Евгений Свердлов.

|

| Категория: Hi-Tech | Добавил: evgen (17.05.2008)

|

| Просмотров: 939

| Рейтинг: 0.0/0 |

Добавлять комментарии могут только зарегистрированные пользователи. [ Регистрация | Вход ] |